Y se reunieron muchos, tanto que ya no había lugar ni aun a la puerta; y El les exponía la palabra. (Marcos 2:2)

Tomado de: computerhoy

Este sistema gratuito ya sustituye a Windows en cientos de miles de ordenadores antiguos: se instala por USB y vuela

Zorin OS es una de las distros Linux más ligeras y una gran alternativa a Windows. Incluye herramientas preinstaladas, así como una interfaz personalizable, clara y fácil de usar.

Miles de ordenadores que en su día funcionaron con Windows 7 o Windows 10 están teniendo una segunda vida gracias a un sistema operativo ligero, gratuito y de bajo consumo de recursos. Se trata de Zorin OS, una alternativa basada en Linux que se instala fácilmente desde un USB y que es perfecto para equipos antiguos.

El lanzamiento de Windows 11 marcó un antes y un después, y es que lejos de ser una simple actualización, vino acompañada de nuevos requisitos técnicos que dejaron fuera a una gran parte de los usuarios.

Muchos ordenadores fabricados antes de 2016 —todavía en buen estado y perfectamente funcionales— han quedado descartados por no cumplir con el TPM 2.0 o por tener procesadores considerados "no compatibles". En la práctica, eso significa que pasarán a ser obsoletos

.

Al final, la compañía deja a millones de usuarios sin actualizaciones de seguridad ni acceso a nuevas funciones. Ante este panorama, centros educativos, pequeñas empresas y organizaciones se han visto obligadas a buscar alternativas que no impliquen renovar sus ordenadores cada pocos años, y aquí es donde entra en acción Zorin OS.

Zorin OS: la solución para seguir utilizando tu ordenador antiguo

En este contexto, Zorin OS se ha consolidado como una alternativa real y funcional, puesto que es un sistema operativo gratuito, desarrollado sobre la base de Linux y que ha sido pensado específicamente para cualquier usuario —incluso sin experiencia previa—. Su objetivo es claro, hacer que tu PC con Windows 10 vuelva a ser útil, sin importar su antigüedad.

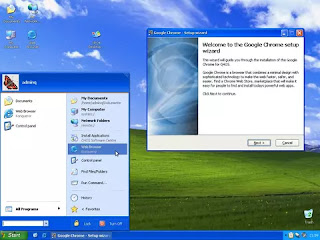

Cabe señalar que se instala desde una USB en cuestión de minutos y permite realizar tareas cotidianas como navegar por internet, escribir documentos, ver vídeos o gestionar archivos, con una fluidez que sorprende, especialmente en equipos de más de 10 años. Y todo ello con una interfaz que recuerda enormemente al sistema de Microsoft, por lo que la curva de aprendizaje es nula.

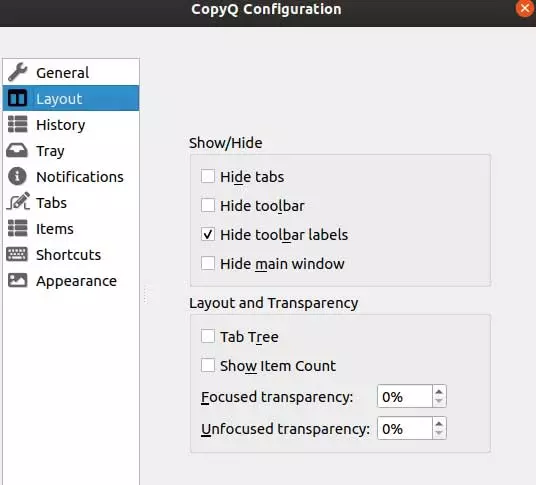

Uno de los grandes aciertos de esta distro es que no obliga a aprender Linux, por el hecho de que su entorno de escritorio es personalizable, y puedes elegir un diseño similar a Windows 7, Windows 10 o incluso macOS. Esto permite que te sientas cómodo desde el primer minuto.

Además, está optimizado para consumir pocos recursos, esto significa que no se ralentiza con el tiempo, arranca rápido y funciona de forma estable incluso en portátiles con más de una década. Incluye herramientas básicas para el día a día, y puedes instalar nuevas apps a través de su tienda integrada.

Funciones similares a Windows de Zorin OS

Zorin OS

Es importante mencionar que otro punto a favor es su modelo de versiones, que son tres. Por ejemplo, el primero es Zorin OS Core para usuarios generales, el segundo es Lite para equipos muy antiguos y finalmente está la versión Pro, ideal si quieres más opciones de diseño, así como soporte extendido. Esto permite adaptar el sistema a casi cualquier máquina y necesidad.

El proceso de instalación es tan simple como descargar el archivo desde su web oficial, grabarlo en un USB con un programa gratuito como Balena Etcher, arrancar el ordenador desde ese USB y seguir las instrucciones en pantalla

No es necesario tener conocimientos técnicos avanzados, y si prefieres probarlo antes de instalarlo, puedes hacerlo desde el propio pendrive en modo "Live". Este enfoque hace que cualquier persona pueda instalar Zorin OS sin necesidad de recurrir a un técnico o conocer previamente el ecosistema Linux y sus distribuciones.

Este sistema gratuito ya sustituye a Windows en cientos de miles de ordenadores antiguos: se instala por USB y vuela

Zorin OS es una de las distros Linux más ligeras y una gran alternativa a Windows. Incluye herramientas preinstaladas, así como una interfaz personalizable, clara y fácil de usar.

Este sistema gratuito ya sustituye a Windows en cientos de miles de ordenadores antiguos: se instala por USB y vuela

Miles de ordenadores que en su día funcionaron con Windows 7 o Windows 10 están teniendo una segunda vida gracias a un sistema operativo ligero, gratuito y de bajo consumo de recursos. Se trata de Zorin OS, una alternativa basada en Linux que se instala fácilmente desde un USB y que es perfecto para equipos antiguos.

El lanzamiento de Windows 11 marcó un antes y un después, y es que lejos de ser una simple actualización, vino acompañada de nuevos requisitos técnicos que dejaron fuera a una gran parte de los usuarios.

Muchos ordenadores fabricados antes de 2016 —todavía en buen estado y perfectamente funcionales— han quedado descartados por no cumplir con el TPM 2.0 o por tener procesadores considerados "no compatibles". En la práctica, eso significa que pasarán a ser obsoletos.

Al final, la compañía deja a millones de usuarios sin actualizaciones de seguridad ni acceso a nuevas funciones. Ante este panorama, centros educativos, pequeñas empresas y organizaciones se han visto obligadas a buscar alternativas que no impliquen renovar sus ordenadores cada pocos años, y aquí es donde entra en acción Zorin OS.

¿Qué ocurrirá con Linux cuando Linus Torvalds ya no esté?

Linus Torvalds le ha dado vida al sistema operativo Linux

Zorin OS: la solución para seguir utilizando tu ordenador antiguo

En este contexto, Zorin OS se ha consolidado como una alternativa real y funcional, puesto que es un sistema operativo gratuito, desarrollado sobre la base de Linux y que ha sido pensado específicamente para cualquier usuario —incluso sin experiencia previa—. Su objetivo es claro, hacer que tu PC con Windows 10 vuelva a ser útil, sin importar su antigüedad.

Cabe señalar que se instala desde una USB en cuestión de minutos y permite realizar tareas cotidianas como navegar por internet, escribir documentos, ver vídeos o gestionar archivos, con una fluidez que sorprende, especialmente en equipos de más de 10 años. Y todo ello con una interfaz que recuerda enormemente al sistema de Microsoft, por lo que la curva de aprendizaje es nula.

Uno de los grandes aciertos de esta distro es que no obliga a aprender Linux, por el hecho de que su entorno de escritorio es personalizable, y puedes elegir un diseño similar a Windows 7, Windows 10 o incluso macOS. Esto permite que te sientas cómodo desde el primer minuto.

Además, está optimizado para consumir pocos recursos, esto significa que no se ralentiza con el tiempo, arranca rápido y funciona de forma estable incluso en portátiles con más de una década. Incluye herramientas básicas para el día a día, y puedes instalar nuevas apps a través de su tienda integrada.

Funciones similares a Windows de Zorin OS

Zorin OS

Es importante mencionar que otro punto a favor es su modelo de versiones, que son tres. Por ejemplo, el primero es Zorin OS Core para usuarios generales, el segundo es Lite para equipos muy antiguos y finalmente está la versión Pro, ideal si quieres más opciones de diseño, así como soporte extendido. Esto permite adaptar el sistema a casi cualquier máquina y necesidad.

El proceso de instalación es tan simple como descargar el archivo desde su web oficial, grabarlo en un USB con un programa gratuito como Balena Etcher, arrancar el ordenador desde ese USB y seguir las instrucciones en pantalla.

La tecnología a un click

Nuestro equipo de expertos te cuentan qué tienen entre manos y reflexionan sobre la evolución del sector. Si te gusta la tecnología, te gustará leernos en esta Newsletter GRATUITA.

QUIERO SUSCRIBIRME Ver un ejemplo

No es necesario tener conocimientos técnicos avanzados, y si prefieres probarlo antes de instalarlo, puedes hacerlo desde el propio pendrive en modo "Live". Este enfoque hace que cualquier persona pueda instalar Zorin OS sin necesidad de recurrir a un técnico o conocer previamente el ecosistema Linux y sus distribuciones.

Cientos de miles de instalaciones en todo el mundo

Zorin OS está siendo utilizando en cientos de miles de equipos en todo el mundo, tanto en hogares como en centros educativos y empresas. Y esto es parte de una tendencia de usuarios que buscan alternativas sostenibles, eficientes y libres de las ataduras de las grandes tecnológicas.

Al revivir ordenadores antiguos, este sistema no solo ayuda a ahorrar dinero, sino que también contribuye a reducir los residuos electrónicos, alargando la vida útil de dispositivos que de otro modo acabarían desechados.

Es un sistema operativo que ya está sustituyendo a Windows en muchos PC por razones prácticas, puesto que es fácil de usar, gratuito y rápido. Si tienes un portátil o sobremesa que no será compatible con Windows 11, esta puede ser la forma más sencilla de darle una segunda vida.

Otros artículos interesantes:

El fondo de pantalla más visto del mundo ya no existe: así luce hoy la imagen más icónica de Windows XP

El creador del administrador de tareas confiesa el verdadero precio que estás pagando por usar Windows

Alayans Studio para ZTE: ZTE revoluciona los teléfonos plegables usar Windows

Alayans Studio para ZTE: ZTE revoluciona los teléfonos plegables